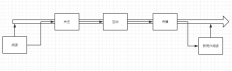

[28] 路由器DNS流量劫持案例简图

[29] 针对d-link、tp-link、zte等品牌路由器的攻击代码

被篡改的恶意DNS会劫持常见导航站的静态资源域名,例如s0.hao123img.com、s0.qhimg.com等,劫持者会在网页引用的jquery库中注入JS代码,以实现后续的劫持行为。由于页面缓存的原因,通过JS缓存投毒还可以实现长期隐蔽劫持。

[30] 常见的导航站点域名被劫持

[31] 网站引用的jquery库中被注入恶意代码

被注入页面的劫持代码多用来进行广告暗刷和电商流量劫持,从发现的数十个劫持JS文件代码的历史变化中,可以看出作者一直在不断尝试测试改进不同的劫持方式。

[32] 劫持代码进行各大电商广告的暗刷

标签: